OpenAI Advertising Phishing E-Postası: Gerçek Vaka Analizi

Giriş

Bu çalışmada OpenAI Advertising daveti görünümüyle gönderilen bir phishing e-postası gerçek bir vaka üzerinden teknik ve hukuki açıdan incelenmiştir. İnceleme kapsamında sahte gönderici adresi, domain yapısı, sosyal mühendislik teknikleri ve muhtemel zararlı yazılım senaryoları adli bilişim perspektifiyle değerlendirilmiştir.

Dijital iletişim araçlarının yaygınlaşmasıyla dolandırıcılık vakalarının büyük bir kısmı bilişim sistemleri üzerinden gerçekleştirilmektedir. E-posta tabanlı oltalama (phishing) saldırıları, sosyal mühendislik teknikleriyle birleştiğinde kullanıcıların güvenini kazanarak oldukça etkili hale gelebilir. Bu tür saldırılar, genellikle kurumsal firmaları taklit eden sahte gönderici adresleri, teknik terimlerle oluşturulmuş içerikler ve kullanıcının hızlı bir şekilde harekete geçmesini sağlamak amacıyla tasarlanmış manipülatif unsurlar içerir.

Phishing saldırılarının ana hedefi, kullanıcının dikkatini çekmek, güven inşa etmek ve nihayetinde kullanıcıyı belirli bir bağlantıya tıklamaya veya zararlı bir dosya indirmeye ikna etmektir. Bu süreç genellikle yazılım indirme tuzağı, sahte giriş sayfası veya veri toplama mekanizması ile sonuçlanmaktadır. Bu nedenle bu tür e-postaların hem içerik hem de teknik altyapı ve hukuki açıdan değerlendirilmesi önem arz etmektedir. Bilişim sistemleri kullanılarak gerçekleştirilen phishing saldırıları, çoğu zaman bilişim yoluyla dolandırıcılık kapsamında değerlendirilmektedir.

Analizde kullanılan görseller gerçek bir e-posta ekran görüntüsüne dayanmaktadır; ancak kişisel verilerin korunması adına **6698 sayılı Kişisel Verilerin Korunması Kanunu (KVKK)** çerçevesinde anonimleştirilmiştir. Bu sebeple inceleme sırasında gerçek kişi isimleri, telefon numaraları ya da kimlik bilgileri paylaşılmamıştır.

Bu vaka incelemesinin amacı siber dolandırıcılık yöntemlerinin işleyişini teknik ve hukuki açıdan ortaya koymak ve benzer saldırılara karşı farkındalık oluşturmaktır.

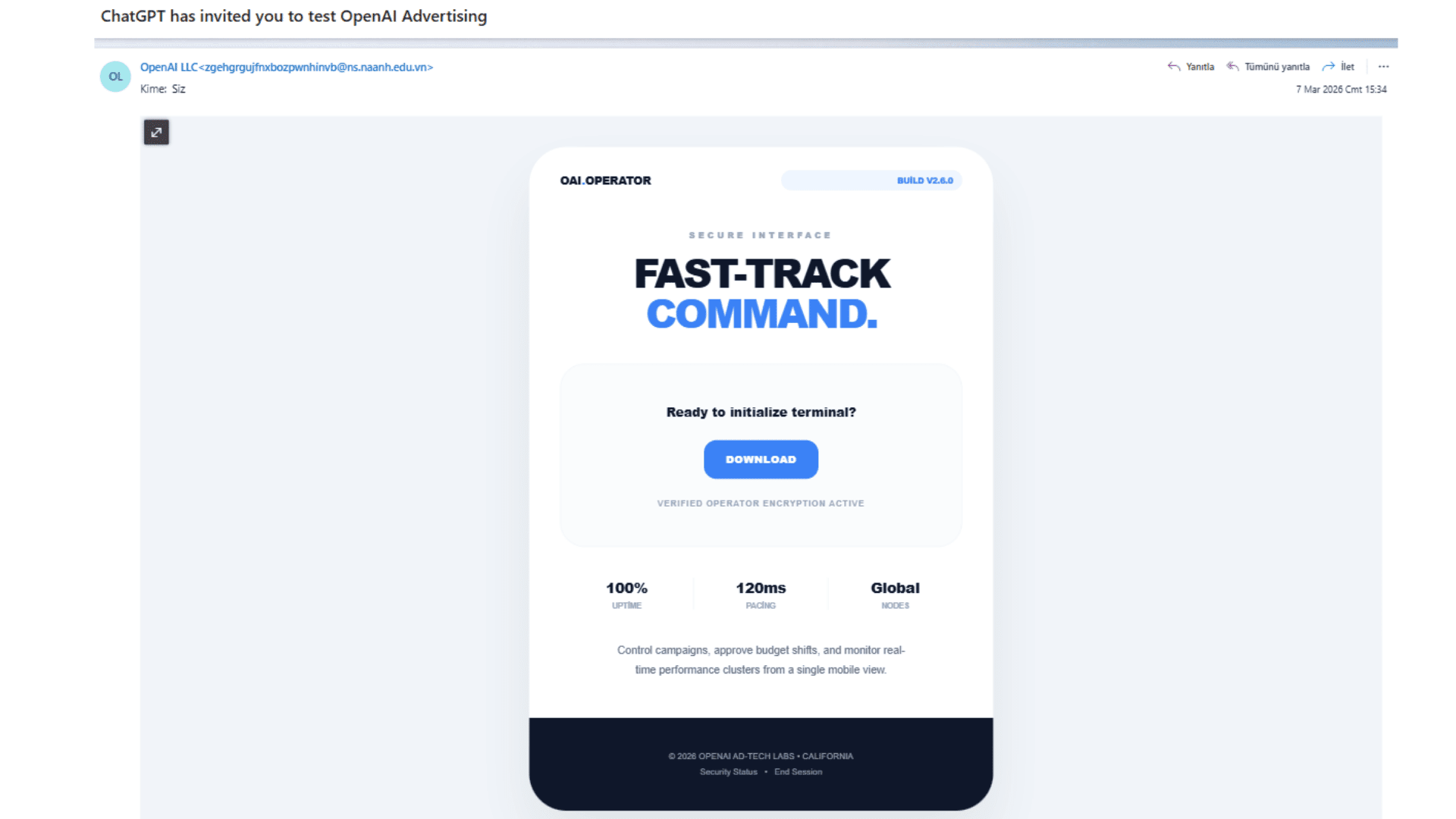

İncelenen phishing e-postasının orijinal görünümü

Olayın Tanımı

İncelenen olay, kullanıcıya gönderilmiş gibi görünen bir e-posta daveti ile başlamaktadır. E-posta başlığında “ChatGPT sizi OpenAI Reklam’ı test etmeye davet etti” ifadesine yer verilmiştir; bu başlık kullanıcıda merak uyandırma amacını taşımaktadır.

Mesaj içeriği, kullanıcının OpenAI tarafından yeni bir reklam platformunun test edilmesi için davet aldığını hissettirmektedir. E-postada teknik görünümlü bir arayüz tasarımı bulunmakta olup, kullanıcının “Fast-Track Command” adlı kontrol paneline erişim sağlayacağı izlenimi verilmektedir. Tasarımın merkezindeki “Download” butonu ise kullanıcıyı dosya indirmeye yönlendirir. E-postanın yapısına bakıldığında üç temel manipülasyon katmanı gözlemlenmektedir:

- İlk katman merak uyandırmaya yönelik başlık ve davet metni;

- İkinci katman güven duygusu oluşturmayı amaçlayan teknik terminoloji ve sahte performans metrikleri;

- Üçüncü katman ise kullanıcının dosya indirmesini teşvik eden tuzak butondur.

Bu üç katmanın birleşimi incelendiğinde söz konusu e-postanın klasik bir phishing saldırısı mimarisine sahip olduğu anlaşılmaktadır.

Şüpheli E-postanın İncelenmesi

E-postanın görsel tasarımı incelendiğinde kurumsal bir yazılım panelini andıran bir arayüzün kullanıldığı görülmektedir. Bu tasarımın amacı kullanıcıya profesyonel bir sistem kullandığı hissiyatını aşılamaktır. E-posta içerisindeki önemli ifadeler şunlardır:

- Güvenli Arayüz

- Hızlı Komut

- Doğrulanmış Operatör Şifreleme Aktif

- Küresel Düğümler

- %100 Çalışma Süresi

- 120ms Gecikme

Bu ifadeler teknik terminoloji izlenimi verse de çoğu zaman gerçek yazılım sistemlerinde bu şekilde kullanılmazlar. Genellikle bu tür ifadeler manipülatif unsurlar olarak tasarlanmıştır ve kullanıcılarda güven oluşturmayı hedeflerler. Arayüzün merkezindeki “Download” butonu ise saldırının en kritik parçasıdır. Kullanıcıyı dosya indirmeye yönlendiren bu buton phishing saldırılarında sıkça kullanılan bir tekniktir; çoğu zaman zararlı yazılım içeren dosyaların indirilmesine ya da kullanıcıyı sahte web sitelerine yönlendirmeye yol açabilir. E-posta alt kısmındaki telif bilgisi ise kurumsal marka imajını pekiştirmek için eklenmiş sahte bir unsur olarak değerlendirilebilir. Özellikle yatırım platformları veya finans uygulamaları taklit edilerek gerçekleştirilen phishing saldırıları, günümüzde Forex dolandırıcılığı vakalarıyla da sıkça ilişkilendirilmektedir.

Alan Adı Analizi

Phishing saldırılarında en kritik göstergelerden biri gönderici adresidir. İncelenen e-postada gönderenin OpenAI şirketine ait olduğu izlenimi yaratıldığı görülmektedir; ancak alan adı incelendiğinde gerçek kurumsal domain ile uyumlu olmayan farklı bir yapı kullanılmaktadır.

Bu durum siber güvenlik literatüründe **marka taklidi** olarak adlandırılır. Dolandırıcılar tanınmış markaları taklit ederek e-postalarına güvenilirlik kazandırmaya çalışmaktadırlar ki bu yöntem özellikle teknoloji şirketleri veya finans kurumları gibi bilinen markalarla yapılan phishing saldırılarında oldukça yaygındır.Gerçek kurumsal e-posta gönderimleri genellikle şirketin resmi alan adıyla gönderilirken; phishing ataklarında benzer ama farklı alan adları kullanılmaktadır. Kullanıcılar çoğu zaman bu farkları ayırt edemeyip e-postayı güvenilir bulabilmektedirler.Bu nedenle e-posta güvenliği açısından gönderen adresinin titizlikle incelenmesi hayati öneme sahiptir.

Sosyal Mühendislik Yöntemi

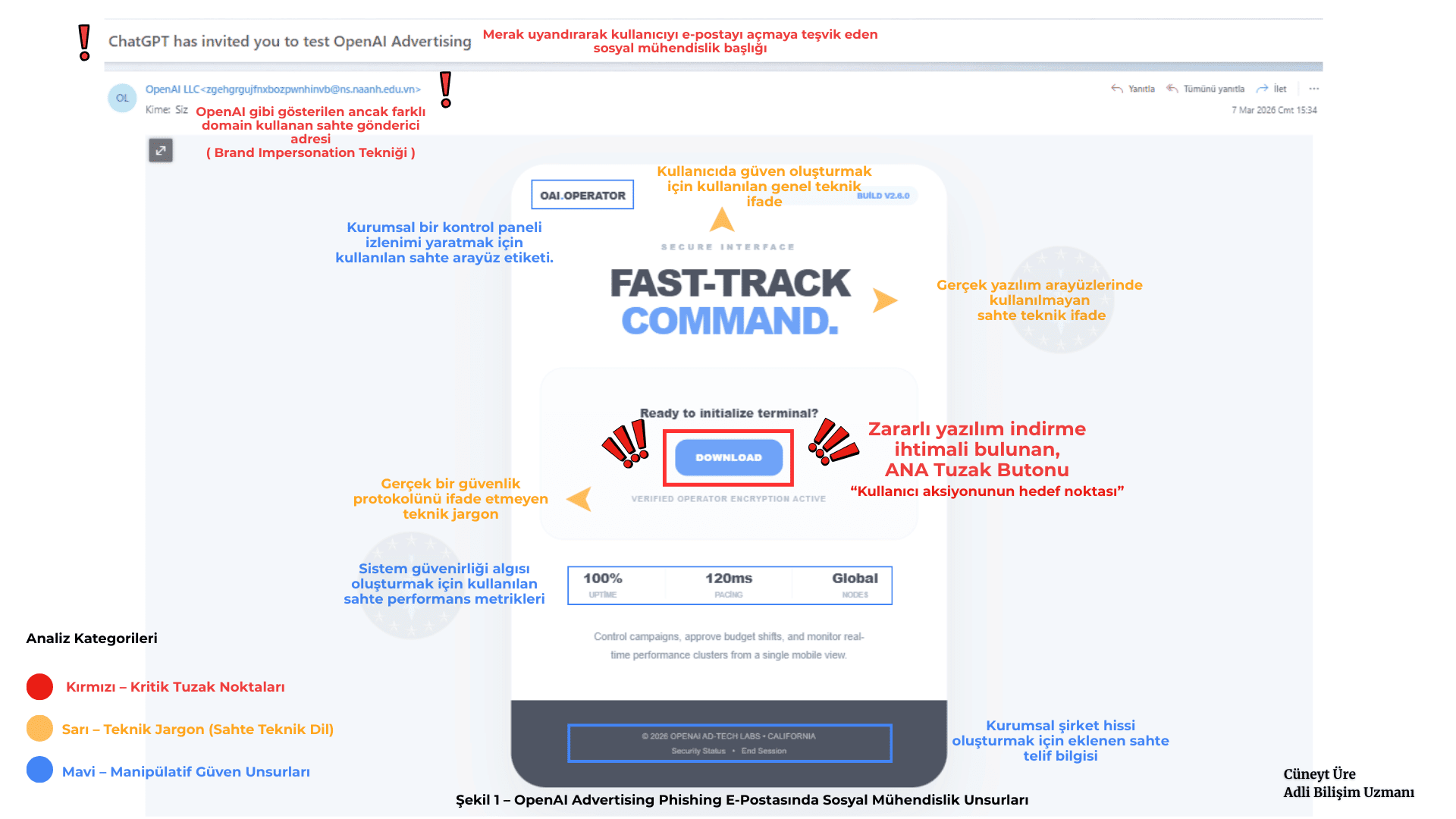

İncelenen örnekte uygulanan saldırı yöntemi klasik bir sosyal mühendislik yaklaşımını içermektedir. Sosyal mühendislik ataklarının hedefi teknik sistemler değil insan psikolojisidir; dolandırıcılar insanların meraklarını, güvenlerini ve aceleci karar verme eğilimlerini istismar ederek belirli aksiyon almalarını sağlamaya çalışırlar.Söz konusu e-postada üç ana sosyal mühendislik tekniği uygulanmıştır:

- Merak Uyandırma: “ChatGPT sizi OpenAI Reklam’ı test etmeye davet etti” başlığı bireysel özel davet algısı yaratmaktadır.

- Güven Oluşturma: E-posta içerisinde yer alan teknik terminoloji, performans metrikleri ve yazılım arayüzü tasarımı kullanıcılara gerçekçi sistem deneyimi sunmaktadır.

- Aksiyona Yönlendirme: “Download” butonu hızlı karar vermeyi teşvik etmekte olup kullanıcılara dosyayı indirme isteği aşılamaktadır.

Bu üç aşamalı manipülasyon modeli phishing saldırılarında sıkça karşılaşılan yöntemlerden biridir.

E-posta tasarımında kullanılan manipülatif unsurlar aşağıdaki görselde işaretlenerek gösterilmiştir.

| İngilizce İfade | Türkçe Karşılığı | Kullanıcı Üzerindeki Etkisi |

| FAST-TRACK COMMAND | Hızlı Komut Erişimi | Gelişmiş teknik sistem algısı oluşturur |

| SECURE INTERFACE | Güvenli Arayüz | Sistem güvenilirliği hissi yaratır |

| READY TO INITIALIZE TERMINAL | Terminal başlatmaya hazır mısınız | Kullanıcıyı işlem başlatmaya yönlendirir |

| DOWNLOAD | İndir | Zararlı dosya indirmeye yönlendiren kritik tuzak |

| VERIFIED OPERATOR ENCRYPTION ACTIVE | Doğrulanmış operatör şifrelemesi aktif | Sahte teknik güven hissi oluşturur |

| 100% UPTIME | %100 çalışma süresi | Sistem güvenilirliği algısı oluşturur |

| 120ms PACING | 120 ms yanıt süresi | Teknik performans izlenimi verir |

| GLOBAL NODES | Küresel sunucu düğümleri | Büyük altyapı algısı oluşturur |

| OAI OPERATOR | OAI Operatör Paneli | Kurumsal kontrol paneli hissi yaratır |

| BUILD V2.6.0 | Yazılım sürümü 2.6.0 | Gerçek yazılım izlenimi oluşturur |

Tablo 1 – Phishing E-Postasında Kullanılan İngilizce İfadeler ve Sosyal Mühendislik Etkileri

Tablo 1’de görüldüğü üzere phishing e-postalarında kullanılan dil çoğunlukla teknik terminoloji görünümü taşımaktadır. Ancak bu ifadelerin önemli bir kısmı gerçek yazılım sistemlerinde kullanılan standart terimler değildir. Bu tür ifadeler kullanıcıda güven ve profesyonellik algısı oluşturmak amacıyla tasarlanmış sosyal mühendislik unsurlarıdır.

Muhtemel Zararlı Yazılım Senaryosu

E-postadaki indirme bağlantısının amacı muhtemelen kullanıcı bilgisayarına zararlı yazılım yüklemektir. Bu tür ataklarda indirilen dosya genellikle kurulum paketi veya sıkıştırılmış arşiv biçiminde sunulabilir. Zararlı yazılımlar çeşitli şekillerde karşımıza çıkabilir; indirilen dosya uzaktan erişim trojanları içerebilir ki bu tür yazılımlar dolandırıcıların kullanıcının bilgisayarına uzaktan erişimini sağlar. Diğer olasılık ise bilgi hırsızlığına yönelik zararlılardır ki bunlar tarayıcı verileri, kayıtlı şifreler veya kripto para cüzdan bilgilerini çalmaya yönelik olabilirler.

Bazı phishing vakalarında indirilen dosyada doğrudan zararlı yazılım bulunmazken bunun yerine kullanıcıyı sahte giriş sayfasına yönlendiren bağlantılar yer alabilir ki bu da kimlik bilgilerini ya da finansal verileri elde etme çabasıdır.Dolayısıyla e-posta ile gelen dosya veya bağlantıları dikkatlice incelemek son derece önemlidir.

Hukuki Değerlendirme

İncelenen e-posta vakası yalnızca teknik bir siber güvenlik olayı olarak değerlendirilmemelidir. Olayın bütünsel yapısı incelendiğinde bilişim sistemleri aracılığıyla gerçekleştirilmeye çalışılan bir dolandırıcılık girişimi ile karşı karşıya olunduğu görülmektedir. Bu tür eylemler ceza hukuku bakımından yalnızca tek bir suç tipine değil, çoğu zaman birden fazla suç türüne karşılık gelebilmektedir. Bu nedenle söz konusu olayın hukuki değerlendirmesi yapılırken Türk Ceza Kanunu’nun bilişim suçları ve nitelikli dolandırıcılık hükümleri birlikte ele alınmalıdır.

Türk Ceza Kanunu’nun 158’inci maddesinde düzenlenen nitelikli dolandırıcılık suçu, bilişim sistemlerinin araç olarak kullanılması suretiyle işlenmesi halinde ağırlaştırılmış bir suç tipi olarak kabul edilmektedir. Phishing saldırıları tam olarak bu suç tipinin tipik örneklerinden biridir. Fail, mağdurun iradesini doğrudan zorlamak yerine hileli davranışlar kullanarak mağduru yanıltmakta ve mağdurun kendi rızasıyla belirli bir işlemi gerçekleştirmesini sağlamayı amaçlamaktadır.

İncelenen e-postada kullanılan yöntemler değerlendirildiğinde failin bilinçli şekilde oluşturulmuş bir sosyal mühendislik stratejisi uyguladığı anlaşılmaktadır. E-posta başlığında kullanılan “ChatGPT sizi OpenAI Advertising’i test etmeye davet etti” ifadesi, kullanıcıda özel bir davet algısı oluşturmayı amaçlayan manipülatif bir başlıktır. Bu tür ifadeler kullanıcıların merak duygusunu harekete geçirerek e-postanın açılmasını sağlamayı hedeflemektedir.

Mesajın içeriğinde yer alan teknik terminoloji ve yazılım arayüzünü andıran tasarım unsurları ise ikinci bir manipülasyon katmanı oluşturmaktadır. “Secure Interface”, “Fast-Track Command”, “Verified Operator Encryption Active”, “Global Nodes”, “100% Uptime” ve “120ms Latency” gibi teknik ifadeler kullanıcılarda profesyonel bir yazılım sistemine erişim sağlandığı izlenimini yaratmayı hedeflemektedir. Oysa bu tür ifadeler gerçek yazılım platformlarında bu şekilde kullanılmamakta olup çoğu zaman sahte sistem arayüzü oluşturmak amacıyla tasarlanan manipülatif terimlerdir.

E-posta tasarımının merkezinde yer alan “Download” butonu ise saldırının en kritik unsurunu oluşturmaktadır. Kullanıcıyı belirli bir dosyayı indirmeye yönlendiren bu tür butonlar phishing saldırılarında oldukça yaygın olarak kullanılmaktadır. Bu bağlantılar aracılığıyla kullanıcı bilgisayarına zararlı yazılım yüklenmesi veya kullanıcıların sahte giriş sayfalarına yönlendirilmesi söz konusu olabilmektedir.

Hukuki açıdan değerlendirildiğinde bu tür eylemler yalnızca dolandırıcılık suçuyla sınırlı kalmayabilir. Phishing saldırılarının sonucunda elde edilen verilerin niteliğine göre farklı suç tipleri de gündeme gelebilmektedir. Örneğin kullanıcıların hesap bilgileri veya kişisel verileri ele geçirildiğinde Türk Ceza Kanunu’nun 136’ncı maddesinde düzenlenen kişisel verilerin hukuka aykırı olarak ele geçirilmesi suçu oluşabilir. Benzer şekilde saldırganın zararlı yazılım aracılığıyla mağdurun bilgisayarına yetkisiz erişim sağlaması halinde Türk Ceza Kanunu’nun 243’üncü maddesinde düzenlenen bilişim sistemine girme suçu gündeme gelebilir.

Ayrıca zararlı yazılım kullanılarak sistem verilerinin değiştirilmesi, silinmesi veya sistemin işleyişinin bozulması gibi durumlarda Türk Ceza Kanunu’nun 244’üncü maddesinde düzenlenen bilişim sistemine müdahale suçunun oluşması da mümkündür. Bu nedenle phishing saldırıları çoğu zaman tek bir suçtan ibaret olmayıp, bilişim suçlarına ilişkin birden fazla suç tipini içeren karmaşık yapılar sergileyebilmektedir.

İncelenen olayda dikkat çeken bir diğer husus ise kurumsal marka kimliğinin taklit edilmesidir. OpenAI gibi küresel ölçekte tanınan bir teknoloji şirketinin adının kullanılması, mağdurun güven duygusunun istismar edilmesini amaçlayan bir yöntemdir. Ceza hukuku açısından bu tür davranışlar dolandırıcılık suçunda kullanılan hileli davranışın ağırlığını artıran unsurlar olarak değerlendirilmektedir. Fail, güvenilir bir markayı taklit ederek mağdurun şüphe duymasını engellemeyi ve e-postayı güvenilir bir ileti olarak algılamasını sağlamaya çalışmaktadır.

Bilişim suçlarının soruşturulması sürecinde dijital deliller büyük önem taşımaktadır. E-posta başlık bilgileri (header), gönderen sunucu kayıtları, IP adresleri, alan adı kayıtları ve bağlantı yönlendirmeleri gibi teknik veriler saldırının kaynağının tespit edilmesi açısından kritik öneme sahiptir. Bu nedenle phishing saldırılarıyla karşılaşan kullanıcıların söz konusu e-postaları silmeden önce teknik incelemeye uygun şekilde saklamaları ve gerekli durumlarda yetkili mercilere başvurmaları önem arz etmektedir.

Adli bilişim incelemeleri bu tür vakalarda dijital delil zincirinin korunmasını sağlayarak suçun nasıl işlendiğinin ortaya çıkarılmasına katkıda bulunmaktadır. Teknik analiz sonucunda elde edilen bulgular soruşturma sürecinde delil niteliği taşıyabilmekte ve faillerin tespit edilmesine yardımcı olabilmektedir.

Sonuç olarak incelenen e-posta klasik phishing saldırısı mimarisine sahip bir dolandırıcılık girişimi olarak değerlendirilmektedir. Merak uyandıran başlık yapısı, kurumsal marka taklidi, teknik terminoloji kullanımı ve kullanıcıyı dosya indirmeye yönlendiren tasarım unsurları birlikte değerlendirildiğinde söz konusu e-postanın güvenilir bir kaynaktan gönderilmediği anlaşılmaktadır. Bu tür saldırılar bilişim sistemlerinin araç olarak kullanıldığı dolandırıcılık yöntemleri arasında yer almakta olup ceza hukuku kapsamında ciddi yaptırımlara tabi olabilmektedir.

Siber dolandırıcılık vakalarının yalnızca teknik bir güvenlik sorunu olarak değil, aynı zamanda hukuki sonuçlar doğuran suç teşebbüsleri olarak değerlendirilmesi gerekmektedir. Bu nedenle phishing saldırılarının hem teknik hem de hukuki açıdan incelenmesi dijital suçlarla mücadelede önemli bir rol oynamaktadır.

Sonuç

Analiz edilen örnek klasik bir phishing atağı mimarisine sahiptir; burada kullanıcının dikkatini çekmek üzere merak uyandıran başlıklar, teknik terminoloji barındıran sahte arayüzler ve potansiyel zararlı yazılım içeren bağlantılar kullanılmaktadır. Gönderici adresinin alan adı yapısı ile içerikteki teknik ifadelerin yanı sıra kullanıcıları dosya indirmeye yönlendiren tasarım unsurlarını birlikte değerlendirdiğimizde söz konusu e-postanın güvenilir kaynaklardan gelmediği sonucuna varılır.

Bu tür ataklar bireylerin güven duygusunu suiistimal etme amacını taşıdığı için yalnızca teknik bilgiye sahip olmak değil aynı zamanda bilinç geliştirmek de büyük önem arz eder.Nitekim gelen e-postalara bağlı bağlantıları dikkatlice incelemek ve doğrulanmamış dosyaları indirmekten kaçınmak temel güvenlik önlemleri arasında yer almaktadır.

Gerçek vaka analizleri bu tarz siber tehditlerin anlaşılması hususunda fayda sağlamakta olup bireysel kullanıcıların yanı sıra kuruluşların siber güvenlik bilincinin artırılmasına yardımcı olmaktadır.Bu sebeple phishing saldırılarının hem teknik hem de hukuki boyutta incelenmesi dijital suçlarla mücadelede kritik öneme haizdir.

Teknik Kapsam ve İnceleme Alanları

Bu çalışma, bilişim sistemleri kullanılarak gerçekleştirilen dolandırıcılık girişimlerinin teknik ve hukuki boyutlarını inceleyen bir adli bilişim vaka analizi niteliğindedir. İnceleme kapsamında OpenAI Advertising daveti görünümüyle gönderilmiş bir phishing e-postası örneği ele alınarak, söz konusu iletişim içeriğinin teknik yapısı, sosyal mühendislik stratejileri ve muhtemel zararlı yazılım senaryoları değerlendirilmiştir.

Phishing saldırıları, günümüzde siber dolandırıcılık faaliyetlerinin en yaygın yöntemlerinden biri olup çoğu zaman Türk Ceza Kanunu’nun 158’inci maddesinde düzenlenen bilişim sistemlerinin araç olarak kullanılması suretiyle nitelikli dolandırıcılık suçu kapsamında değerlendirilmektedir. Bu tür saldırılarda fail, kurumsal marka kimliğini taklit ederek kullanıcıların güven duygusunu istismar etmekte ve mağdurları sahte bağlantılar veya zararlı dosyalar aracılığıyla belirli işlemler yapmaya yönlendirmektedir.

Bu vaka incelemesinde söz konusu e-postanın teknik yapısı aşağıdaki adli bilişim perspektifleri çerçevesinde ele alınmıştır:

- E-posta gönderici adresi ve alan adı (domain) yapısının incelenmesi

- E-posta içeriğinde kullanılan sosyal mühendislik tekniklerinin analizi

- Sahte arayüz tasarımı ve manipülatif kullanıcı deneyimi unsurlarının değerlendirilmesi

- Zararlı yazılım indirme veya sahte giriş sayfasına yönlendirme ihtimalinin incelenmesi

- Kullanıcı davranışını yönlendirmeye yönelik psikolojik manipülasyon stratejilerinin analizi

İnceleme sürecinde e-posta içerik yapısı, görsel arayüz unsurları ve bağlantı yönlendirme mekanizmaları adli bilişim metodolojisi çerçevesinde değerlendirilmiştir. Bu metodoloji kapsamında dijital verilerin bağlam analizi, içerik doğrulaması, manipülatif tasarım unsurlarının tespiti ve saldırı senaryosunun teknik açıdan yeniden yapılandırılması gibi analiz yöntemleri uygulanmıştır.

Bu yaklaşım, bilişim sistemleri aracılığıyla gerçekleştirilen dolandırıcılık girişimlerinde saldırı mimarisinin anlaşılmasını ve olası suç tiplerinin hukuki açıdan değerlendirilmesini sağlayan teknik inceleme süreçlerini kapsamaktadır.

Birincil Hukuki Bağlam:

Nitelikli Dolandırıcılık – Türk Ceza Kanunu Madde 158 (Bilişim Sistemlerinin Araç Olarak Kullanılması)

Teknik İnceleme Alanları:

Adli Bilişim, Dijital Delil Analizi, Phishing E-posta Analizi, Domain İncelemesi, Sosyal Mühendislik Teknikleri, Zararlı Yazılım Senaryosu Analizi

Dijital Delil Perspektifi:

E-posta Header Analizi, Alan Adı Kayıtları, Bağlantı Yönlendirme Analizi, Zararlı Dosya Olasılığı

Yargılama Süreci Bağlantısı:

Uzman Mütalaası (CMK 67), Dijital Delil İncelemesi ve Adli Bilişim Raporları

Bu Çalışmanın Hazırlayıcısı

Bu çalışma, Adli Bilişim ve Siber Güvenlik Uzmanı Cüneyt Üre tarafından hazırlanmıştır. İçerik, dijital delil incelemesi, siber dolandırıcılık analizleri, phishing saldırılarının teknik yapısı ve ceza yargılamalarında kullanılan uzman mütalaası çalışmalarına dayanan adli bilişim deneyimleri doğrultusunda kaleme alınmıştır.

Hazırlanan analizler; dijital delillerin teknik incelenmesi, sosyal mühendislik yöntemlerinin değerlendirilmesi ve bilişim sistemleri aracılığıyla gerçekleştirilen dolandırıcılık girişimlerinin hukuki boyutunun ortaya konulmasına yönelik araştırma ve uygulama deneyimlerine dayanmaktadır.